Man in the middle attack là gì

Man-in-the-middle Attaông xã (MITM) là gì?

Tấn công Man in the Middle (Tấn công xen giữa) là 1 thuật ngữ bình thường nhằm chỉ phần đông cuộc tiến công mà lại hacker vẫn đứng trọng tâm người dùng cùng ứng dụng vào quá trình tiếp xúc, nhằm mục tiêu nghe trộm hoặc giả danh một trong những mặt.

Bạn đang xem: Man in the middle attack là gì

Mục tiêu của tiến công Man in the Middle là ăn cắp đọc tin cá thể. Chẳng hạn nhỏng ban bố đăng nhập tốt số thẻ tín dụng thanh toán. Các nàn nhân của tấn công Man in the middle thường xuyên là người tiêu dùng các vận dụng tài chủ yếu, doanh nghiệp SaaS, trang web thương mại năng lượng điện tử…Nói tầm thường là các website đề nghị gồm công bố singin.

Các lên tiếng tích lũy được sau thời điểm tiến công hoàn toàn có thể dùng để làm đánh cắp tính danh, giao dịch chuyển tiền tuyệt biến đổi password bất hợp pháp.

Trong khi, các hacker hoàn toàn có thể sử dụng giao diện tiến công MITM nhằm dễ dàng tiến hành các cuộc tiến công tiếp tục nâng cao (APT) không giống.

Nội dung

Tiến trình của Man in the middle attackTiến trình của Man in the middle attack

Một cuộc tiến công Man in the middle điển hình vẫn bao hàm 2 giai đoạn: Đánh ngăn và lời giải.

Đánh chặn

Cách trước tiên là ngăn lưu lại lượng truy vấn của người dùng qua mạng của hacker trước lúc nó cho được đích dự con kiến. Cách phổ cập (và đơn giản và dễ dàng nhất) là thực hiện tấn công bị động. Trong số đó, hacker tạo ra những điểm truy vấn WiFi công khai minh bạch miễn chi phí, nhưng ô nhiễm và độc hại. Các WiFi này thường ko được đặt password. Sau khi người dùng kết nối, hacker sẽ rất có thể xen thân vào bất kỳ cuộc dàn xếp dữ liệu online như thế nào của người tiêu dùng.

Dường như, các hacker rất có thể áp dụng giải pháp tấn công chặn chủ động như:

Giả mạo IPhường. (IP.. Spoofing): tin tặc đang hàng fake thành một áp dụng bằng cách chuyển đổi packet header vào liên can IPhường. lúc người tiêu dùng truy cập vào một URL được kết nối với ứng dụng, họ sẽ tiến hành chuyển hướng đến trang web của hacker.Giả mạo ARP (ARP Spoofing): là quy trình links thúc đẩy MAC của kẻ tiến công với liên tưởng IP của người dùng hòa hợp pháp trên mạng tổng thể. Cụ thể, những hacker đã sử dụng những thông báo ARP hàng nhái. lúc đó, tài liệu bởi người tiêu dùng gửi cho shop IP của hệ thống sẽ được truyền mang đến hacker.Giải mã

Sau Khi bị chặn, số đông giữ lượng SSL hai phía mọi rất cần phải giải thuật, quá trình này sẽ không còn thông tin cho người tiêu dùng giỏi áp dụng. Sau đấy là một số trong những phương pháp giải mã phổ biến:

HTTP.. Spoofing: Hacker đang gửi một certificate hàng nhái mang lại trình phê chuẩn của người tiêu dùng Khi chúng ta thực hiện những hiểu biết liên kết cho tới trang web. Certificate này sẽ có được một vân tay kỹ thuật số, được link cùng với vận dụng bị đột nhập. Và trình thông qua vẫn xác minch nó dựa vào list những trang web được tin yêu hiện bao gồm. Sau đó, hacker hoàn toàn có thể truy cập vào ngẫu nhiên tài liệu nào vị người tiêu dùng nhập trước khi nó được chuyển đến ứng dụng.SSL Hijacking: Xảy ra lúc hacker gửi các key tuyệt đối hàng nhái cho những người dùng lẫn áp dụng trong quá trình giao tiếp. khi kia, một kết nối tưởng như bình yên sẽ được tạo thành. Nhưng vào liên kết này, Man in the middle mới đó là đối tượng người dùng ở toàn quyền kiểm soát và điều hành session.Xem thêm: "Báo Cáo Thu Chi Tiếng Anh Là Gì ? Phiếu Chi Tiếng Anh Là Gì?

SSL Stripping: Phương thơm pháp này đang hạ cung cấp một kết nối HTTPS xuống thành HTTPhường, bằng phương pháp chặn đảm bảo TLS được gửi từ bỏ ứng dụng đến người tiêu dùng. Hacker gửi một phiên bản ko được mã hóa của web cho những người cần sử dụng, trong những khi vẫn gia hạn session được bảo mật thông tin với áp dụng. Trong Khi đí, hacker vẫn có thể kiểm soát và điều hành được toàn cục session.

Ví dụ về Man in the middle attack

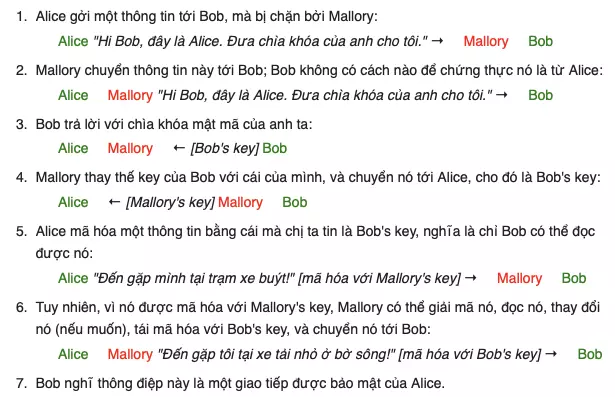

Giả sử ta gồm một cuộc đối thoại thân Alice với Bob. Trong khi đó, Mallory lại mong mỏi ngăn cuộc hội thoại nhằm nghe trộm với rất có thể gửi tin nhắn sai mang đến Bob.

Trước tiên, Alice hỏi Bob về public key của anh ấy ta. Nếu Bob gửi mang đến Alice public key của chính bản thân mình, mà lại Mallory lại rất có thể chặn nó, thì một cuộc tiến công MITM hoàn toàn có thể được thực hiện. Mallory vẫn gửi cho Alice một tin nhắn hàng fake, mạo nhấn rằng nó là của Bob. Nhưng thật ra này lại chính là public key của Mallory.

Alice lại tin rằng phía trên đó là public key của Bob, sẽ mã hóa lời nhắn của cô ý ấy bởi key của Mallory. Sau đó gửi tin nhắn được mã hóa về Bob. Một lần nữa, Mallory đang chặn lại, giải mã tin nhắn bởi private key của bản thân mình (có thể biến đổi lời nhắn trường hợp muốn), rồi mã hóa lại bằng public key mà lại Bob sẽ gửi đưa ra Alice. Khi Bob nhận thấy ban bố bắt đầu được mã hóa, anh ta sẽ cho là nó tới từ Alice.

Việc ngăn ngừa tiến công MITM hưởng thụ một vài bước nhất mực từ bỏ người tiêu dùng. Cùng với đó là kết hợp các cách thức mã hóa với xác minc khác mang đến áp dụng.

Đối với những người dùng:

Tránh các kết nối WiFi ko được đảm bảo an toàn bởi password.Crúc ý mang lại những thông báo của trình coi sóc về trang web không an ninh.Đăng xuất ngoài những ứng dụng không không sử dụng nữa.Không áp dụng mạng công cộng (sinh sống quán coffe, siêu thị, khách sạn…) Lúc tiến hành các giao dịch thanh toán nhạy bén.Đối cùng với các bên điều hành quản lý web, hãy sử dụng những giao thức tiếp xúc bình yên, ví dụ như TLS hay HTTPS. Việc này để giúp đỡ sút thiểu tấn công giả mạo bằng phương pháp mã hóa cùng chuẩn xác tài liệu. Từ kia giúp tinh giảm bài toán tiến công chặn lưu lại lượt truy vấn website, chặn việc giải thuật dữ liệu nhạy cảm nhỏng xác thực token.

Xem thêm: Bói Hắt Xì Hơi Theo H - Bói Hắt Xì Hơi Theo Ngày Giờ Chính Xác

Khi áp dụng SSL/TLS mang lại ứng dụng, rất tốt là hãy bảo mật thông tin phần đông trang vào website chđọng không những số đông trang đề xuất singin. Việc này để giúp sút nguy cơ kẻ tiến công mang cắp session cookies tự người tiêu dùng truy vấn vào phần đông trang không an toàn của website.